Hast Du Dich schon einmal gefragt, woher Du weißt, dass die eMail, die Du gerade vorhin gelesen hast, auch wirklich vom vermeintlichen Absender stammte? Oder kannst Du Dir ganz sicher sein, dass der Inhalt nicht verändert wurde? Und wie sieht es mit dem Pages-Dokument aus, dass Du da gerade öffnen willst?

Die Entwickler der GPGTools nutzen den Funktionsumfang von OpenPGP, um digitale Signaturen und Verschlüsselungen jedem Mac Nutzer nahe zu bringen, und Dir somit eine Antwort auf die obigen Fragen zu geben.

Wer eMails & Dateien signiert und/oder verschlüsselt kann ganz sicher sein, dass die eMail/Datei vom angegebenen Absender stammt und dass der Inhalt nicht verändert wurde. Wenn Du GPGTools installierst, ist der wohl augenmerklichste Teil des Programms, das Plugin für Mail, aber die GPGTools können noch einiges mehr.

Mehr als einen ganz oberflächlichen Überblick kann ich Euch hier nicht geben, aber trotzdem, hoffe ich, dass es ein wenig interessant sein wird. Wer wissen will, wie man GPGTools installiert und einrichtet, der lernt das auf der Webseite der Entwickler viel besser, als bei mir. Auch ScreenCastsOnlines hat ein englisches Tutorial veröffentlicht.

Mail.app

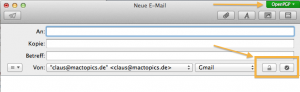

Nach der Installation hast Du in Mail.app ein grünes OpenPGP Icon in jedem Nachrichten-Fenster und zwei neue Icons. Das Icon mit dem Häckchen signiert Deine eMails. Wählst Du es ab, wird der grüne OpenPGP Badge grau. Signaturen sind also der Standard und das ist auch gut so, denn so kann jeder Empfänger (der ebenfalls OpenPGP-kompatible Systeme nutzt) sicher sein, dass der Inhalt nicht verändert wurde und dass die eMail von Dir stammt, während der Inhalt weiterhin ohne Probleme lesbar ist.

Das Schloss verschlüsselt den Inhalt so, dass sich der Inhalt nicht ohne weiteres für andere erschließt. Ich schreibe „nicht ohne weiteres“, weil man im Ende jede Verschlüsselung knacken kann, aber man muss schon einen ordentlichen Aufwand treiben, um das mit der heutigen Technik zu knacken. Auch wenn es nicht 100% Sicher ist, so ist es so sicher, wie man es im Moment haben kann. Wichtig ist, dass man zum Verschlüsseln einer Nachricht den Public Key des Empfängers haben muss, während man eMails an alle Nutzer signieren kann.

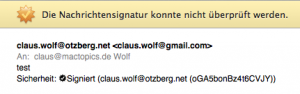

Der Empfänger merkt erst mal nicht viel davon, dass die eMail signiert wurde. Klickt man auf Details wird gezeigt, dass die Nachricht signiert wurde und von wem sie stammt. Erst wenn irgendetwas nicht zu stimmen scheint, meckert OpenPGP sehr deutlich und gibt Dir die Möglichkeit zu überprüfen, was denn nun falsch gelaufen ist.

Public Key, Private Key?

Die hier verwendete Technologie ist eine asymetrische Verschlüsselung. Dabei werden zwei Schlüssel eingerichtet, ein öffentlicher Schlüssel, der von anderen benötigt wird, um für Dich eine Nachricht zu verschlüsseln und der private Schlüssel, den Du dann brauchst, um die Nachricht wieder zu entschlüsseln. Während man den öffentlichen Schlüssel möglichst vielen Nutzern bekanntgeben will (dafür gibt es Schlüsselserver – GPGTools nutzt z.B. keys.gnupg.net), hütet man den privaten Schlüssel wie ein Staatsgeheimnis. Keiner der beiden Schlüssel kann die Funktion des anderen übernehmen.

Die Schlüssel verwaltest Du bei GPGTools mit dem GPG Schlüsselbund, einer reichlich einfachen aber gerade deswegen guten App. Die Key-Server sind sehr offen und so kannst Du Dir gern meinen öffentlichen Schlüssel hier ansehen, der private Schlüssel ist ja ein Geheimnis :) Wer Fragen zu Public Key, Private Key, dem Teilen von Schlüsseln hat, der sollte auch unbedingt auf http://support.gpgtools.org/kb vorbeischauen.

Mehr als nur eMail!

Vielleicht möchte man jedoch auch einmal eine Datei signieren, um bei der Weitergabe zu garantieren, dass der Inhalt nicht verändert wurde. Auch hierfür haben die PGPTools das richtige Tool zur Hand und zwar in Form von Diensten in OS X. Mit ⌃-klick (Rechtsklick) eine Datei angewählt und schon kann man diese verschlüsseln oder signieren. Die Weitergabe der Datei ist nun bedenkenlos möglich, ob auf USB Stick, als Download im Internet, etc. Der Empfänger kann die Signatur dann mittels der eigenen GPGTools Installation entschlüsseln.

Auch Texte lassen sich mit PGPTools schnell verschlüsseln. So wird aus dem vorhergehenden Satz folgender verschlüsselter Inhalt:

—–BEGIN PGP MESSAGE—–

Comment: GPGTools – https://gpgtools.org

hQEMA9K6BwilzA3pAQf/eWg9OB3WN6nNcxwyO6eMVrGop8mngHFRouOALmftwIIW

3aNI/2AVoRgpJKXyS+rLzoUluoUC1d8nhhbK6l8JdJCJ5n/5WyCwZhiS7FqERYGK

C+qPjGpbJWyOL3r2TeYS0HMt82YCE7RXPxL6ILFs9digncDscCI2CgVIKaR4K2p2

qZP05xmbnhGk+6xxQeeIMSzSM4/zR4AHQDOP8Cn7nhB567uJhjiFLlj0d/mUNuL7

cOIb2QoiHIgGGgLERpW9R+vStygw9e/dg12M903t7s1TGZh2qju7KynvAzSD2RUm

+MofNfveelOcW1WSi9APpBui55KUg3Wu9kgw/bsRHIUBDANrSEGmpF19rAEH+wSs

9O77Zpp/itSsha35qRm4RN+pCHMPz/50ysPCxjMC+vI5pf0GNmxSdm3U3FVLZNF2

S49Snw/NfaoqC9Q4zHAAztJOdI7ELOpph91/zKcpBzXt0biQyft2gB26sPfNiMGW

Bj9cS/uf9lJDdilmL28rrrS9zQSUXXCZgF5P1SFIpePm8DsuTl2qk/DzNp0+Ph1Y

1yVNQ9NjI/G/X8VL6QCys3P/4L4ozQCjXJSppSBoOvKsdeWvpV1FjXW4aZtLxT3h

KObnIhgsuCC3yTNrUWiMrY9wC9qAXN66SZrF/rmFAPQkt2VeR91vr6U9cwoMW/u4

Qd2Qy3aB4/IUPOz61GbSdAFrpiS+QaxoPPbv0z7aOM2QByQ6+YKMXaQgue1xBAxP

0xcxXw9N43JXrnmMADruI58LTniS5MA7LBYeUf668P8krgRIezwfmV8TzExKCrAl

1AMZQI/2H97ZUH4zTM37vco5jxOzisD3i5v5tbsQC2HeKikL

=E6ug

—–END PGP MESSAGE—–

Alles auswählen und dann mit den Diensten entschlüsselt. Nur, dass natürlich nur der Empfänger diese Nachricht entschlüsseln kann.

Fazit?

So herrlich bequem, wie mit PGPTools war es noch nie mit Signaturen und Verschlüsselungen zu arbeiten, aber im Ende wird es häufig eine wenig genutzte Technologie bleiben. Auch wenn PGPTools bequem ist, nichts tun ist halt doch noch bequemer. Dennoch denke ich persönlich, dass es an der Zeit ist zu mindestens eMails zu signieren. Denn im privaten eMail-Verkehr sieht es mit der Verifikation des Absenders nun halt schlecht aus und deswegen gleich jedes Mal ne DE-Mail zu schicken – wenn man sich denn überhaupt die Mühe gemacht hat, ein Konto anzulegen – ist halt auch übertrieben

Alles gleich verschlüsseln? Das macht sicher auch keinen Sinn, aber vielleicht musst Du ja Deiner Frau/Freundin/Freund/Ehemann/Oma/Opa/Hast-Du-Nicht-Gesehen… mal von einer Dienstreise aus schreiben, wo der Schlüssel zur Gartenhütte liegt, in der Du Deine Goldbarren Krisensicher aufhebst ;) Naja, bei mir steht da ja nur ein alter Rasenmäher… Sowas muss ja nun wirklich nicht in Klartext geschehen und PGPTools bieten ein weiteres Werkzeug im Werkzeugkasten aller Mac-Nutzer – aus meiner Sicht ist die Entwicklung zu begrüßen und zu unterstützen.

Im Ende können wir nämlich alle auf NSA, BND, MI5 & Co schimpfen, aber wenn wir unsere Privatsphäre nicht selbst ein wenig schützen, dann kann ich Dir versichern, dass es sonst auch keiner tun wird.

0 Kommentare